Cамые опасные вирусы за всю историю существования компьютеров . Здесь мы расскажем о наиболее опасных образцах вредного ПО за всю долгую историю.

Известна даже точная дата — 3 ноября 1. Университете Южной Калифорнии (США) был предложен проект по созданию самораспространяющейся программы, которую тут же окрестили «вирусом» . Для ее отладки потребовалось 8 ч компьютерного времени на машине VAX 1. Unix, и ровно через неделю, 1.

Сетевой червь — разновидность вредоносной программы, самостоятельно.

Как написать простейший вирус (червь) с кодом из двух строк. Если вы хотите скрыть файл программы, щелкните по файлу правой .

Компьютерные вирусы и черви, их виды и способ распространения. Вредоносные утилиты — это вредоносные программы, предназначенные для автоматизации создания вирусов, червей или троянских программ, . Cкачать программы бесплатно и без регистрации. Вот ссылка - http:// Вот моя страница в вк - http://vk.com/a.n.a.n.i.m.y.s

По результатам этих исследований Фред Коэн опубликовал работу Computer Viruses: theory and experiments с подробным описанием проблемы. В этих работах описывались теоретические основы самовоспроизводящихся математических автоматов. А с точки зрения офицера информационной безопасности, это тот вирус, который вы еще не смогли обнаружить. Creeper. Первый сетевой вирус Creeper появился в начале 7. Arpanet, прототипе Интернета. Программа была в состоянии самостоятельно выйти в сеть через модем и сохранить свою копию на удаленной машине.

На зараженных системах вирус обнаруживал себя сообщением: I'M THE CREEPER: CATCH ME IF YOU CAN. В целом, вирус был безобидным, но раздражал персонал. По сути, это также был вирус, выполнявший некоторые функции, свойственные антивирусу: он распространялся по вычислительной сети и в случае обнаружения тела вируса Creeper уничтожал его.

Компьютерный вирус и компьютерный червь — это вредоносные программы, которые способны воспроизводить себя на компьютерах или через . FakeWiz version 1.1 - данный визард обьединяет программу ArxWolf'a и. Нажимаете Создать вирус и созданный вирус отправьте жертве. Теперь наша .

Он был написан двумя братьями- программистами — Баситом Фаруком и Амжадом Алви (Basit Farooq Alvi и Amjad Alvi) из Пакистана. Его о тличительной чертой была функция подмены в момент обращения к нему зараженного сектора незараженным оригиналом. Это дает право назвать Brain первым известным стелс- вирусом. За несколько месяцев программа вышла за пределы Пакистана, и к лету 1. Фактически, это была первая и, увы, далеко не последняя эпидемия вирусов для IBM PC. В данном случае масштабы эпидемии, безусловно, были не сопоставимы с теперешними заражениями, но ведь эпоха Интернета была еще впереди.

Virdem. Немецкий программист Ральф Бюргер (Ralf Burger) в 1. Опытный образец программы, получившей название Virdem, был продемонстрирован на форуме компьютерного андеграунда — Chaos Computer Club (декабрь, 1. Гамбург, ФРГ). Это послужило толчком к написанию сотен тысяч компьютерных вирусов, частично или полностью использовавших описанные автором идеи. Фактически, данный вирус положил начало массовым заражениям. Jerusalem. Самая известная модификация вирусного семейства резидентных файловых вирусов Suriv (1. Израиля, Jerusalem, стала причиной глобальной вирусной эпидемии, первой настоящей пандемией, вызванной MS- DOS- вирусом. Таким образом, именно с данного вируса начались первые компьютерные пандемии (от греч.

Именно в пятницу, 1. Он проявил себя в Европе, США и на Ближнем Востоке. Также этот вирус носил названия Jerusalem, «Friday the 1. Hebrew University, Israeli и Suriv 3.

Jerusalem обладал несколькими зловредными функциями. Наиболее известной стала удаляющая с компьютера все программы, запускаемые в пятницу, 1. Поскольку совпадение пятницы с 1.

Jerusalem распространялся незаметно, без какого- либо вмешательства в действия пользователей. Вместе с тем через 3. XT в 5 раз и демонстрировал маленький черный прямоугольник в текстовом режиме экрана. Червь Морриса. Червь Морриса (ноябрь, 1. Он написан 2. 3- летним студентом Корнельского университета (США) Робертом Моррисом, использовавшим ошибки в системе безопасности операционной системы Unix для платформ VAX и Sun Microsystems. С целью незаметного проникновения в вычислительные системы, связанные с сетью Arpanet, использовался подбор паролей (из списка, содержащего 4.

Общая стоимость ущерба оценивается в 9. Ущерб был бы гораздо больше, если бы червь изначально создавался с разрушительными целями. Данное зловредное ПО показало, что ОС Unix также уязвима для подбора паролей, как и другие ОС. Chameleon. Chameleon (начало 1. Его автор, Марк Уошбурн (Mark Washburn), за основу для написания программы взял сведения о вирусе Vienna из книги Computer Viruses.

The Disease of High Technologies Ральфа Бюргера и добавил к ним усовершенствованные принципы самошифрации вируса Cascade — свойство изменять внешний вид как тела вируса, так и самого расшифровщика. Именно в 1. 99. 5 г. По сравнению с сегодняшним днем, масштабы Concept выглядят весьма скромными.

Но для 1. 99. 5—1. Как и маленький ручеек, дающий силу бурной реке, макровирусы предопределили стремительный выход вирусов на мировую арену. На самом же деле макровирус может очень многое: отформатировать винчестер или украсть что- то ценное для него не проблема. Win. 95. CIH. В июне 1. Дата срабатывания программы (2. Чернобыльской атомной электростанции, вследствие чего вирус получил второе имя — «Чернобыль» (Chernobyl).

Именно данный вирус показал уязвимость систем перезаписи BIOS. Таким образом, вдруг оказалось, что опасное ПО может вывести из строя не только информацию, но и компьютерное «железо». И не только потому, что он стал первым из вирусов, действительно портящих «железо» .

Он не изменяет SYSTEM. INI и не пишет. VXD- файлов в Windows System, он только заражает PE- файлы.. Это первый «по- настоящему резидентный» Win. Всего в течение нескольких часов были поражены миллионы компьютеров — Love.

Letter попал в Книгу рекордов Гиннеса. Ситуация развивалась стремительно. Количество обращений (и количество пострадавших) росло в геометрической прогрессии. Письмо с вирусом легко выделить.

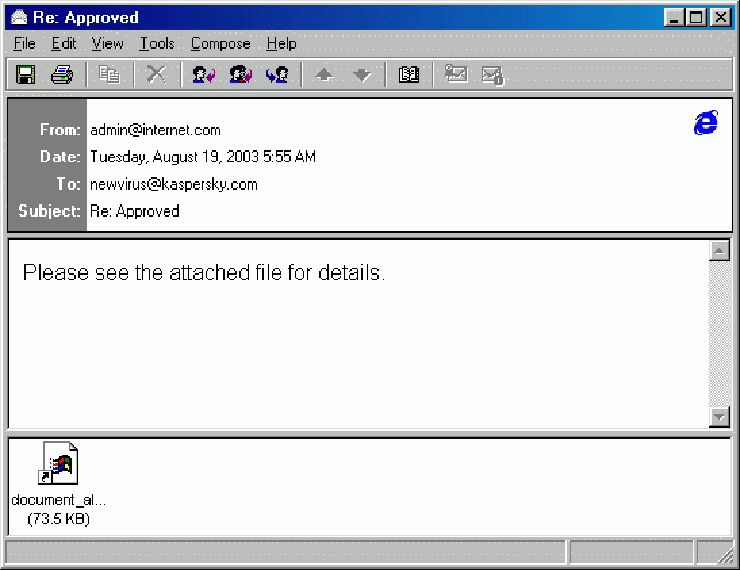

Тема письма — ILOVEYOU, что сразу же бросается в глаза. В самом письме содержатся текст kindly check the attached LOVELETTER coming from me и присоединенный файл с именем LOVE- LETTER- FOR- YOU. TXT. vbs. Вирус срабатывал только тогда, когда пользователь открывал этот присоединенный файл.

Жертвами вируса являлись, в частности, картинки в формате JPEG, программы Java Script и Visual Basic Script, а также целый ряд других файлов. И еще вирус прятал видео- и музыкальные файлы в форматах MP2 и MP3. Наряду с прямой порчей данных и нарушением целостности защиты операционной системы, он рассылал большое количество сообщений — своих копий. В ряде случаев вирус парализовал работу целых офисов.

Ramen. Ramen (январь, 2. Linux. Первые сообщения о появлении данного червя были получены из стран Восточной Европы, что позволяет предполагать его восточноевропейское происхождение.

Для своего размножения червь использует некоторые слабые места в приложениях этих операционных систем. Каждый исполняемый файл находится в архиве в двух экземплярах: скомпилированный для запуска в Red Hat 6. Red Hat 7. 0. Также в архиве имеется исполняемый файл с именем wu. Работа http- сервера будет нарушена уничтожением содержимого всех index. RPC и LPD будут удалены, ограничения доступа через hosts. Однако то, что при инсталляции системы на нее устанавливаются уязвимые сервисы, а многие пользователи и администраторы не производят должный мониторинг предупреждений о «слабых местах» системы и вовремя их не устраняют, делает червя более чем жизнеспособным.

В процессе работы такие программы существуют исключительно в системной памяти, а при передаче на другие компьютеры — в виде специальных пакетов данных. Они также дали вирусу название — намек на вид напитка Mountain Dew и фразу- предупреждение в вирусе Hacked By Chinese! Скачать Бесплатно Игру Попугай Кеша Вы Не Были На Таити. Этой фразой червь заменял содержимое веб- сайтов на зараженном сервере. Эта уязвимость была описана вендором — Microsoft — на их сайте MS0. Кроме того, за месяц до эпидемии была опубликована соответствующая заплатка.

Ее отличительной чертой оказалось то, что вирусы возникают через некоторое время после того, как появляются соответствующие обновления от производителей ПО.

Сетевой червь — Википедия. Сетевой червь — разновидность вредоносной программы, самостоятельно распространяющейся через локальные и глобальные (Интернет) компьютерные сети. Ранние эксперименты по использованию компьютерных червей в распределённых вычислениях были проведены в исследовательском центре Xerox в Пало- Альто Джоном Шочем (John Shoch) и Йоном Хуппом (Jon Hupp) в 1. Термин «червь» возник под влиянием научно- фантастических романов «Когда ХАРЛИ исполнился год» Дэвида Герролда (1.

На ударной волне» (англ.)Джона Браннера (1. Одним из наиболее известных компьютерных червей является «Червь Морриса», написанный в 1. Робертом Моррисом- младшим, который был в то время студентом Корнеллского Университета. Распространение червя началось 2 ноября, после чего червь быстро заразил примерно 6. Интернету). Все механизмы («векторы атаки») распространения червей делятся на две большие группы: Использование уязвимостей и ошибок администрирования в программном обеспечении, установленном на компьютере. Червь Морриса использовал известные на тот момент уязвимости в программном обеспечении, а именно в почтовом сервере sendmail, сервисе finger и подбирал пароль по словарю.

Такие черви способны распространяться автономно, выбирая и атакуя компьютеры в полностью автоматическом режиме. Используя средства так называемой социальной инженерии, провоцируется запуск вредоносной программы самим пользователем. Чтобы убедить пользователя в том, что файл безопасен, могут подключаться недостатки пользовательского интерфейса программы — например, червь VBS. Love. Letter использовал тот факт, что Outlook Express скрывает расширения файлов. Данный метод широко применяется в спам- рассылках, социальных сетях и т. Для сетевых червей, распространяющихся по сети путём непосредственного использования протоколов TCP/IP, то есть, с любого IP- адреса на любой другой, характерно стремительное распространение.

При условии, что каждый экземпляр червя достоверно знает адрес ранее незараженного узла сети, возможно экспоненциальное размножение. Например, если каждый экземпляр заражает один компьютер в секунду, все адресное пространство IPv. Гипотетический червь, который был бы способен распространяться с такой скоростью, получил наименование . Исследователем Н. Уивером из университета Беркли рассмотрены несложные субоптимальные алгоритмы, которые могли бы позволить червю, размножаясь несколько медленнее, тем не менее заразить Интернет за 1. Червь такого типа получил наименование .

Экземпляры типичного червя ищут уязвимые узлы сети методом проб и ошибок - случайным образом. В этих условиях кривая его размножения соответствует решению дифференциального уравнения Ферхюльста и приобретает . Корректность такой модели была подтверждена в 2. Code. Red II. За 2. Такая картина, действительно, наблюдается в реальности для большинства эпидемий. Вид кривых размножения для червей, использующих почтовые протоколы (SMTP), выглядит примерно так же, но общая скорость их распространения на несколько порядков ниже.

Связано это с тем, что . Продолжительность . От таких червей можно избавиться перезапуском компьютера (и, соответственно, сбросом ОЗУ).

Такие черви состоят в основном из «инфекционной» части: эксплойта (шелл- кода) и небольшой полезной нагрузки (самого тела червя), которая размещается целиком в ОЗУ. Специфика таких червей заключается в том, что они не загружаются через загрузчик, как все обычные исполняемые файлы, а значит, могут рассчитывать только на те динамические библиотеки, которые уже были загружены в память другими программами. Также существуют черви, которые после успешного инфицирования памяти сохраняют код на жёстком диске и принимают меры для последующего запуска этого кода (например, путём прописывания соответствующих ключей в реестре Windows). От таких червей можно избавиться только при помощи антивирусного программного обеспечения или подобных инструментов. Зачастую инфекционная часть таких червей (эксплойт, шелл- код) содержит небольшую полезную нагрузку, которая загружается в ОЗУ и может «догрузить» по сети непосредственно само тело червя в виде отдельного файла. Для этого некоторые черви могут содержать в инфекционной части простой TFTP- клиент. Загружаемое таким способом тело червя (обычно отдельный исполняемый файл) теперь отвечает за дальнейшее сканирование и распространение уже с инфицированной системы по локальной сети, а также может содержать более серьёзную, полноценную полезную нагрузку, целью которой может быть, например, нанесение какого- либо вреда (к примеру, Do.

S- атаки). Большинство почтовых червей распространяются как один файл. Им не нужна отдельная «инфекционная» часть, так как обычно пользователь- жертва при помощи почтового клиента или Интернет- браузера добровольно скачивает и запускает червя целиком. Зачастую черви даже безо всякой полезной нагрузки перегружают и временно выводят из строя сети только за счёт интенсивного распространения. Типичная осмысленная полезная нагрузка может заключаться в порче файлов на компьютере- жертве (в том числе, изменение веб- страниц, так называемый «deface»), также из зараженных компьютеров возможна организация ботнета для проведения сетевых атак, рассылки спама или (с недавнего времени) майнингакриптовалют. По причине того, что сетевые черви для своего проникновения в систему пользователя используют уязвимости в стороннем программном обеспечении или операционной системе, использования сигнатурных антивирусных мониторов недостаточно для защиты от червей.

Также, при использовании методов социальной инженерии пользователя под благовидным предлогом вынуждают запустить вредоносную программу, даже несмотря на предупреждение со стороны антивирусного программного обеспечения. Таким образом, для комплексного обеспечения защиты от современных червей, и любых других вредоносных программ, необходимо использование проактивной защиты. Рассматривается также способ защиты от сетевых червей на основе . Ряд преимуществ дает применение межсетевых экранов и подобных им утилит (например, Windows Worms Doors Cleaner).